Press

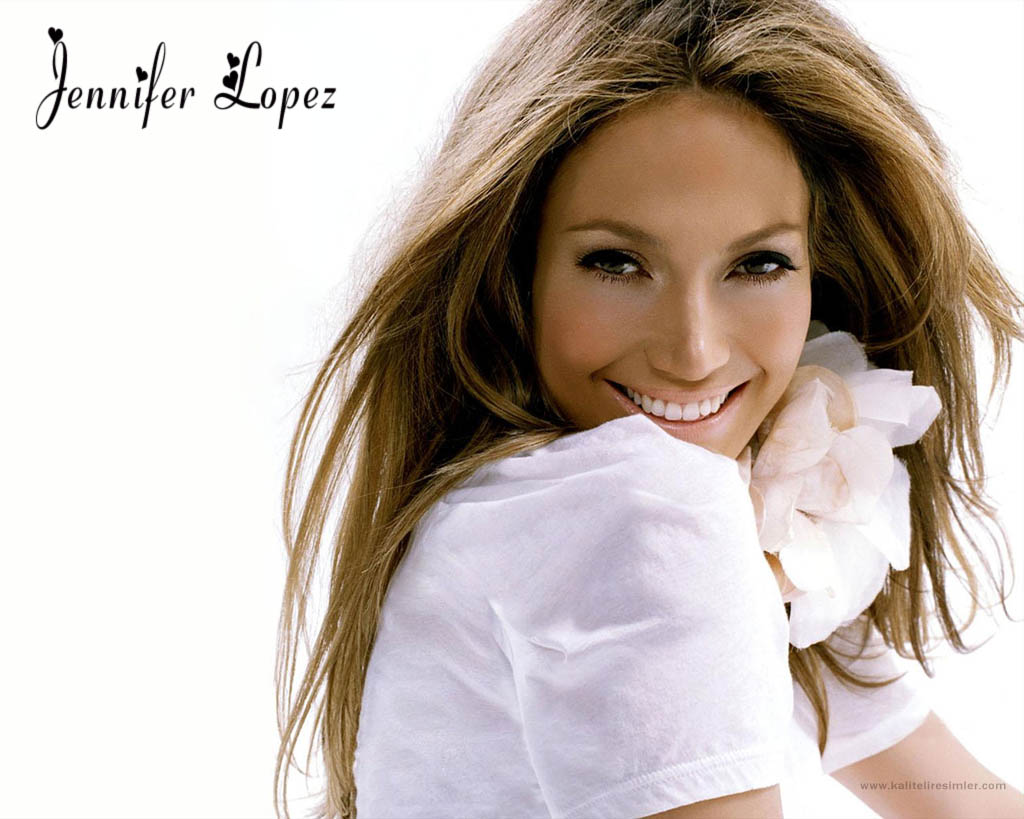

Jennifer Lopez si affida a Ghioni

Ha indossato abiti premaman di Roberto Cavalli, capi di Dolce Gabbana e sandali di Ferragamo. Un amore, quello di Jennifer Lopez per lo stile italiano, che è andato oltre il bel vestire e che l'ha convinta ad affidare perfino la propria sicurezza "informatica" a un esperto tricolore, Fabio Ghioni.

Fabio Ghioni l'ex capo del Tiger Team, numero uno della web-sicurezza di Telecom ai tempi di Giuliano Tavaroli e leader di un pool di esperti per i quali le maglie della rete non hanno mai avuti segreti, ha ricevuto dalla star hollywoodiana il compito di proteggere le sue ville e i suoi siti da ogni tipo di pirati. Sistemi di sicurezza ipertecnologici che l'esperto informatico ha messo disposizione della showgirl di origini latino americane, cantante, attrice e produttrice discografica. Del resto anche la villa di Bell Air a Los Angeles, costata a J. Lo qualcosa come 5 milioni di dollari, era stata costruita nientemeno che in "stile toscano".

LA NONA EMANAZIONE - GHIONI FABIO

La nona emanazione è qualcosa di più di un romanzo di fantascienza. È quello che si direbbe un caso, e non solo letterario. L’autore, Fabio Ghioni, è uno dei massimi esperti a livello mondiale di sicurezza, lavora per diversi organismi internazionali ed è diventato personaggio pubblico in seguito allo scandalo delle intercettazioni Telecom.

Che in questo suo romanzo ci sia qualcosa di reale, è un dubbio legittimo e sicuramente indotto, di certo intrigante. Il limite all’invenzione serpeggia come un punto interrogativo, mentre l’autore stesso ha annunciato per l’autunno un sito in cui rivelerà quali sono i misteri veri (che per l’appunto rimarranno tali). Tutto questo farebbe pensare a un caso mediatico montato ad ad arte, non fosse che, una volta tanto, sotto la schiuma si nasconde della sostanza.

Pubblicato per la piccola casa editrice Adea a condizione che non subisse nessun processo di editing esterno, La nona emanazione va a fondo su temi ad alto rischio: rapporti segreti sulle testimonianze di vita aliena, futuristiche tecnologie non convenzionali che potrebbero essere già qui, l’esplorazione di mondi paralleli, la programmatica e interessata banalizzazione delle antiche conoscenze.

Tutto è esposto con dovizia di particolari e con uno spessore che marca una netta differenza con il voyeurismo esoterico alla Voyager, che titilla l’istinto per il mistero e si ferma sempre sulla soglia. Il fatto è che Ghioni non si ferma proprio, rapisce il lettore, su su fino alle più alte sfere.

Ma anche se tutto questo fosse soltanto parto di una fantasia molto fervida (ma poi, non è un romanzo?), certo rimane la macchina narrativa, perfetta e senza lacune, in cui il protagonista diventerà qualcosa di più che il granello di polvere tra gli ingranaggi, e una visione superiore della lotta tra ciò che chiamiamo “bene” e “male”, dove il “male” può essere distrutto solo a condizione che sia prima compreso e accolto in sé.

In questo senso La Nona Emanazione - Ghioni Fabio va al di là anche dei mondi artificiali, ha il sapore delle antiche cosmogonie eretiche, del mito. In fondo cos’è una storia? Qualcosa che non potrebbe essere raccontata altrimenti. Il link al sito Adea, dove è possibile leggere un capitolo.

Una cospirazione globale terribilmente possibile, una storia originale che non ha nulla da invidiare alla trilogia degli “Illuminati” di Robert Anton Wilson, o al miglior Roger Zelazny. La Nona Emanazione, in un crescendo di intrecci ed emozioni, fa nascere nel lettore il tremendo dubbio su cosa sia vero o fantastico nella storia narrata.

Il protagonista, inconsapevolmente affiliato a un’organizzazione scientifica paramilitare e supersegreta, i Temporal Archives, accede ad antiche conoscenze scientifiche, generate in uno spazio-tempo dimenticato. Un originario sapere che attiverà la trasformazione genetica della sua anima, fino a dargli la completa Visione della realtà.

Mistero e fatti reali s’intrecciano in una storia incalzante. Razze antiche e oscure rivelano le tracce di un possibile passato del nostro pianeta. Amori segreti e conflitti di dimensione epica si alternano in un intreccio ove fantasia, realtà e fantascienza divengono quasi indistinguibili e tremendamente plausibili.

E’ appena uscito “La Nona Emanazione“, il primo romanzo di Fabio Ghioni. Si, proprio lui, quello dell’affaire Telecom. Un viaggio strano quello che propone Ghioni, tra complotti, realtà nascoste e, per prendere a prestito un termine direttamente dal suo sacco, ombre asimmetriche.

La storia inizia con il protagonista dapprima implicato nel ritrovamento di un manufatto alieno, precipitato sulla Terra e proveniente da una civiltà che affonda le sue origini in epoche remote. Attraverso il suo coinvolgimento in installazioni governative paramilitari e ultrasegrete, Heylel verrà in contatto prima con una razza extraterrestre, antica quanto dolce e potente e successivamente con altre, assai meno benevole, in un affresco progressivamente sempre più dark, fino alla scoperta della sconvolgente verità nascosta dietro la storia umana.

Un’avventura e un viaggio all’interno di se stesso per Heylel, alla scoperta progressiva della propria natura extraplanetaria e del compito a lui assegnato in epoche remote tra magia, ritualità e fantasia. Pur senza un incipit particolarmente incisivo, la storia trascina rapidamente il lettore all’interno del mondo segreto di Ghioni, in un ritmo progressivamente sempre più incalzante ed in una trama dall’impronta simil-dark ma con frequenti ed ampie puntate nell’esoteric-fantasy più puro.

Molti ammiccamenti allo stile di Robert Anton Wilson e a quello di William Gibson contribuiscono a collocare la storia in un limbo, un genere non perfettamente definibile, a cavallo tra il fantasy e l’esoterico, ma con un piglio d’azione che rende comunque l’opera estremamente godibile.

Una menzione speciale alla copertina di Giuseppe Tabacco pittore e scenografo dei reality più famosi, quali La Talpa, L’isola dei Famosi e altri, che con la sua originale tecnica ha reso particolare giustizia al contenuto di questo libro.

Da leggere, insomma. Lo trovate nelle migliori librerie o direttamente online sul sito della casa editrice, Adea Edizioni.

OMBERE ASIMMETRICHE - FABIO GHIONI & ROBERTO PREATONI

Fabio Ghioni - Roberto Preatoni: Ombre asimmetriche. La guerra cibernetica ei suoi protagonisti

Fabio Ghioni, editorialista, Fabio Ghioni saggista, Fabio Ghioni conferenziere, Fabio Ghioni consulente strategico, Fabio Ghioni top manager, Fabio Ghioni è riconosciuto come uno dei maggiori esperti mondiali di sicurezza.

Prefazione a cura di 'Andrea Monti'

La ricerca dei termini 'internet' e 'reato' sull'ultima versione disponibile dei data-base di giurisprudenza comunemente utilizzati dagli avvocati produce 31 sentenze emanate dalla Corte di cassazione penale. Dunque l'uso criminale della rete, stando a questa rapida ricerca, sarebbe sostanzialmente limitato a pornomani, giocatori d'azzardo, diffamatori e poco più. Con buona pace dei mezzi di informazione e dei 'venditori di insicurezza', non c'è traccia di criminalità organizzata, di terroristi e di organizzazioni 'alla conquista del mondo'.

Eppure, come insegnano i fatti di cui parla il libro che avete fra le mani in questo momento, l'utilizzo più tragicamente efficiente delle tecnologie della comunicazione non è consistito nella commissione di attacchi o di sabotaggi (un 'undici settembre telematico' non sarebbe certo passato inosservato), ma nello sfruttamento amplificato al massimo grado delle caratteristiche genetiche della rete: comunicare, organizzare, (dis)informare. I media tradizionali 'rimbalzano' qualsiasi straccio di rivendicazione che passa sui siti internet più improbabili. Amplificano il rumore di notizie inattendibili perchè 'si trovano in rete' (come se il solo fatto di spedire una mail o pubblicare una pagina web abbia - di per sè - il 'valore dell'ufficialità'). Gli apparati istituzionali prendono sul serio queste estemporaneità non tanto (voglio sperare) perché ci credono, ma perché oramai la 'piazza' crede che quella sia una verità quantomeno attendibile - ed è comodo che sia così. E in questo modo si contribuisce a rendere ancora più densa quella cortina fumogena dietro la quale i padroni del terrore operano, sostanzialmente, indisturbati. Fantapolitica? Esagerazioni polemiche? Forse, ma gli autori di Ombre asimmetriche - che non è, va detto, un libro 'complottista' dimostrano che non è così.

Entrambi conoscono molto bene la rete, che frequentano da moltissimo tempo anche in quei 'quartieri' dove non sarebbe prudente avventurarsi da soli. Hanno accesso diretto al 'mondo grigio' dell'underground digitale al quale danno - e dal quale ricevono - il dovuto rispetto. Il che li mette nella invidiabile e privilegiata condizione di osservare senza mediazioni quello che accade nei posti più disparati del mondo - da un gratacielo di Kowloon ai sobborghi metropolitani della East Coast - e di sfruttare le caratteristiche genetiche della rete: osservare, organizzare, informare. E proprio questo - se si volesse sintetizzare in una frase il contenuto del libro - il messaggio che sembrano lasciare gli autori: knowledge is power, la conoscenza - quella vera - è potere. E la rete è lo strumento principale per combattere sullo stesso terreno i nemici che la usano per i loro scopi criminali. La cosa che emerge nel modo più chiaro, leggendo 'Ombre asimmetriche' è che - finalmente - qualcuno ha avuto il coraggio di riconoscere che non sono le tecnologie ma le persone che le usano a rappresentare opportunità o pericoli. E che se si continua ad affrontare il problema dell'uso illegale dei sistemi di comunicazione 'prendendosela' con la tecnologia invece che con i criminali, questi ultimi continueranno a 'lavorare' indisturbati. Allo stesso modo, sembrano poi dire gli autori, a che serve' disprezzare' pubblicamente l'underground digitale, quando poi - 'privatamente' - si fa tutto il contrario? Non sarebbe più efficiente, oltre che intellettualmente onesto, ammettere che in determinati settori 'c'è bisogno di aiuto' da parte di chi, giorno dopo giorno, è in prima linea sulla 'frontiera elettronica'? La 'metacategoria' hacker, che secondo gli autori, non dovrebbe in realtà spaventare nessuno, diventa così una pietra di paragone, che definisce per 'sintesi sottrattiva' chi 'hacker' non è ma - semplicemente - persegue fini eversivi o illeciti. Man mano che il lettore si addentra fra le 'ombre' di cui parla questo libro, molte cose, paradossalmente, diventano chiare.

Episodi del passato recente assumono una veste inusualmente diversa, e le notizie del presente diventano rivelatrici di un futuro prossimo inaspettato. Come nel caso della descrizione del FCS, il Future Combat System americano, talmente sofisticato e complesso da rischiare di trasformarsi da 'arma finale' in strumento di auto-annientamento dell'esercito più potente del mondo. O come nel caso della cronaca delle 'guerre di spie' che sono state combatutte intorno ad affari miliardari al di qua e al di la' dell'oceano. O come, ancora, nell'analisi che gli autori fanno delle tecniche di indagine informatica che le forze di polizia dovrebbero adottare ma che, in realtà, praticamente ignorano.

'Ombre asimmetriche' - a dispetto del nome - evidenzia in modo esplicito un dato dal quale non si può seriamente prescindere quando si affronta il tema della sicurezza (non necessariamente solo) informatica: non esiste - come dicono gli esperti di marketing - un 'terreno perfettamente piatto'. Al contrario, sempre di più gli scenari con i quali ci si confronta quotidianamente sono sfumati e confusi. E mostrano un terreno pieno di asperità e insidie in cui nello scontro fra un branco di 'cani selvatici' e un T-Rex non è detto che vinca quest'ultimo.

Chi inizia a leggere questo libro, capisce da subito che ci troviamo di fronte ad un lavoro serio e approfondito. I due autori Fabio Ghioni e Roberto Preatoni mettono a frutto la loro pluriennale esperienza nell’ambito della sicurezza, per spiegare a chi non è “del settore”, cosa s’intende oggi per guerra cibernetica, per attacco asimmetrico, chi è un hacker e così via.

Chi di voi avesse già familiarità con questi termini, non rimarrà deluso nella lettura di questo libro, in quanto contiene una serie di riferimenti e riflessioni su argomenti che incuriosiscono il lettore e lo invogliano ad approfondire.

Leggendo questo libro ad esempio scopriamo quali sono gli organi di sicurezza più potenti nel mondo, che differenza c’è tra la CIA e l’NSA e in che modo i terroristi comunicano tra di loro. Voi sapevate che degli hacker cinesi quotidianamente cercano di rubare progetti alle aziende italiane per copiarne i prodotti? Tutto questo e molto altro viene descritto in modo preciso e comprensibile a tutti, senza utilizzare troppi termini tecnici o perdersi in discorsi accademici.

Un lettore inesperto alla fine della lettura avrà un’idea più chiara di quello che succede nella cosiddetta rete globale, ovvero internet. Ci renderemo presto conto che i film, come sempre, esagerano e gli 007 reali a volte falliscono o prendono fischi per fiaschi. Capiremo che un gruppo di persone disperse in mezzo al deserto, ma dotati di collegamenti internet e buone conoscenze informatiche, può uccidere delle persone. Non credete che un hacker possa uccidere con un PC? Per voi uno dei tanti esempi che riportano gli autori:

“Nel marzo del ’97 un hacker del Massachusetts è penetrato nei sistemi telefonici, disabilitandoli, di una società che fornisce assistenza all’aeroporto di Worcester, paralizzandolo per 6 ore. Il servizio interrotto riguardava le comunicazioni tra la torre, i pompieri dell’aeroporto, la sicurezza, il servizio meteo e diverse compagnie aeree private.” Ora potete ben capire che in una situazione simile il fatto che non ci siano state vittime o morti ha quasi del miracoloso.

In questi giorni ho ricevuto una comunicazione dove si diceva che una nota ditta americana ha protetto, grazie ai suoi apparati, parte della struttura informatica delle Olimpiadi di Torino 2006 e in particolare la gestione remota dei vari gruppi elettrogeni. Non sarebbe carino se un hacker o un terrorista, togliesse la corrente alle strutture dei giochi olimpici, non credete?

Leggendo questo libro non mancano spunti su cui riflettere, ma l’intento degli autori non è quello di spaventarci, certo che no, vogliono aprici gli occhi su problematiche che forse non ci hanno mai interessato o non abbiamo mai preso sul serio.

Tutti noi siamo stati istruiti dai film che l’hacker è il classico ragazzino americano, chiuso in un garage, che entra nei server della NASA con un computer simile a una calcolatrice e alla fine arriva l’FBI che lo perdona. Non è così, qui scoprirete i vari “tipi” di hacker, cosa fanno, perché lo fanno e cosa fanno tutti gli stati per catturarli. Scoprirete che esiste una guerra combattuta in internet, con i suoi vincitori e i suoi perdenti, con le sue vittime e le sue atrocità. Capiremo perché una potenza militare come gli USA non riesce a catturare Bin Laden pur possedendo tutte le migliori tecnologie disponibili. Tutti quelli che si sentono spiati dal grande fratello informatico e dai servizi segreti di mezzo mondo troveranno parole di conforto e si potranno tranquillizzare, invece per tutti quelli che pensano che Echelon non esista, dovranno ricredersi.

Spero di avervi incuriosito a sufficienza e invogliato alla lettura di questo libro.

Un plauso agli autori che sono riusciti in modo semplice, ma allo stesso tempo approfondito a dare un’idea su cosa sia oggi la guerra cibernetica, su chi combatte queste guerre e su quali sono gli enormi interessi politici ed economici che vi ruotano attorno.

Pubblicato il 05/04/2006 da Fabio Trenti, per la rubrica LETTERATURA

Fabio Trenti. Attualmente pone disservizio presso Expert System come Network Administrator e Gestioni sistemi; ha provveduto per 4 anni alla assistenza tecnica ufficiale per IBM, Apple e non solo. Sempre in attesa di diventare miliardario, continuerò a lottare contro questa scienza informatica basata su dati certi come 1 e 0 che danno risultati casuali o presunti certi.

ESPIONAGE NEWS! BLOG - FABIO GHIONI PHOTOGALLERY - Ghioni Fabio VIDEOS - GHIONI FABIO